PDFのセキュリティ(C#での暗号化、権限、保護)

IronPDFはC#開発者にPDFを暗号化し、パスワード保護を適用するエンタープライズグレードのツールを提供します、そして、AES-128やAES-256暗号化からきめ細かいアクセス制限やデジタル署名まで、HIPAAやPCI-DSSコンプライアンスを完全にサポートする許可制御を.NETアプリケーションで実行することができます。.NETアプリケーションにおけるHIPAAとPCI-DSSコンプライアンスを完全にサポートします。 財務報告書、法的契約書、医療記録など、IronPDFのPDFセキュリティ設定は外部依存なしにワークフローに直接統合されます。

TL;DR: クイックスタート ガイド

このチュートリアルでは、暗号化、パスワード、アクセス許可、コンプライアンスグレードの保護など、C#でのIronPDFによるPDFセキュリティのすべてのレイヤーをカバーします。

- 対象者: 金融システム、ヘルスケアプラットフォーム、法務ツールなど、機密文書を扱うアプリケーションを構築する.NET開発者、または不正アクセス、コピー、変更からPDFを保護する必要があるあらゆるアプリケーション。

- 構築するもの AES-128/AES-256暗号化によるユーザーと所有者のパスワード保護、きめ細かな権限制御(印刷、コピー、編集、注釈)、暗号化されたファイルの復号化とバッチ処理、コンプライアンス規制環境のための文書サニタイズパターン。

- Where it runs: あらゆる.NET環境 - .NET 10、.NET 8 LTS、.NET Framework 4.6.2+、.NET Standard 2.0。すべての操作はローカルで実行されます; 外部サービスや実行ファイルは必要ありません。

- このアプローチを使用する場合:文書に、HIPAA規制の医療記録、PCI-DSSの財務諸表、GDPRの対象となる個人データ、転送または印刷してはならない社内文書など、静止時および転送時に保護しなければならない機密データが含まれている場合。

- 技術的に重要な理由 視覚的なオーバーレイや暗号化されていないファイルに頼ったPDFの"セキュリティ"では、コンテンツが些細な抽出にさらされてしまいます。 IronPDFはファイル構造レベルで暗号化を適用し、パスワードで保護されたドキュメントは正しい認証情報なしでは開いたり、コピーしたり、変更したりすることができません。

わずか数行のコードでPDFを保護します:

-

IronPDF をNuGetパッケージマネージャでインストール

PM > Install-Package IronPdf -

このコード スニペットをコピーして実行します。

using IronPdf; var pdf = PdfDocument.FromFile("sensitive-document.pdf"); pdf.SecuritySettings.OwnerPassword = "admin-secure-key"; pdf.SecuritySettings.UserPassword = "user-access-key"; pdf.SecuritySettings.AllowUserPrinting = IronPdf.Security.PdfPrintSecurity.NoPrinting; pdf.SecuritySettings.AllowUserCopyPasteContent = false; pdf.SaveAs("secured-document.pdf"); -

実際の環境でテストするためにデプロイする

今日プロジェクトで IronPDF を使い始めましょう無料トライアル

IronPDFを購入または30日間のトライアルにサインアップした後、アプリケーションの最初にライセンスキーを追加してください。

IronPdf.License.LicenseKey = "KEY";IronPdf.License.LicenseKey = "KEY";Imports IronPdf

IronPdf.License.LicenseKey = "KEY" NuGetでインストール

NuGetでインストール

目次

- PDFセキュリティレイヤー解説

- パスワード保護の基礎

- 粒状パーミッション制御

- 保護されたPDFを開く・復号する

- 軍事および機密文書のセキュリティ。

- パスワード保護を越えて。

- Document Sanitization for Declassification (アンカー・サニタイゼーション)

- 監査証跡とアクセスログ。

- 暗号化とデジタル署名を組み合わせる</a

- 避けるべきセキュリティのアンチパターン

PDFセキュリティレイヤーの説明

効果的な文書保護を実装するには、PDFセキュリティのレイヤーアプローチを理解することが不可欠です。 PDFセキュリティは複数のレベルで運用され、それぞれが異なるタイプの保護を提供し、全体的なセキュリティ戦略において明確な目的を果たします。

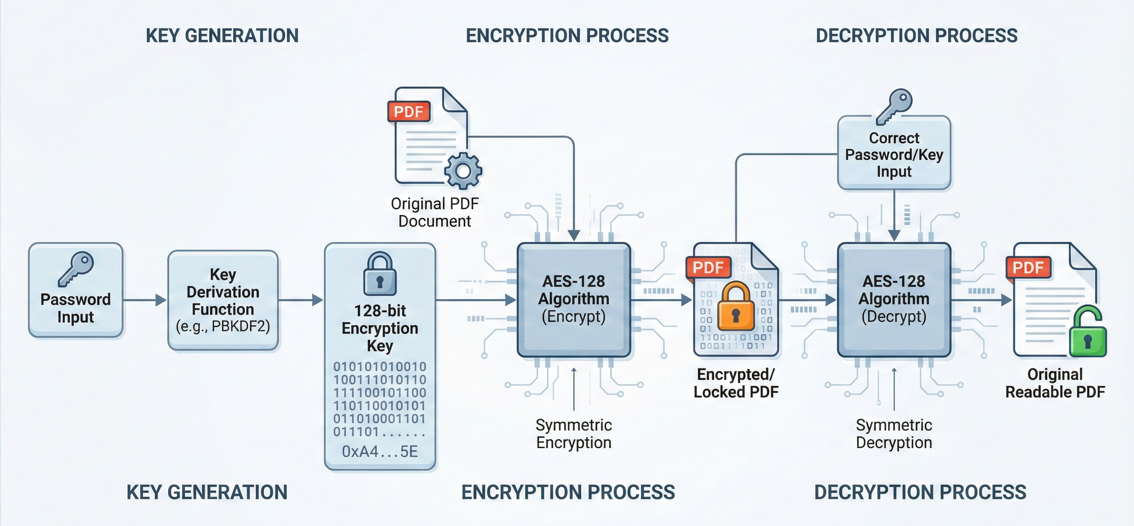

暗号化標準を理解する

IronPDFはエンタープライズレベルの128ビット暗号化で機密ファイルを保護します。 暗号化はPDFセキュリティのバックボーンであり、ドキュメントのコンテンツを読み取り不可能なデータに変換し、許可されたユーザーだけがアクセスできるようにします。

AES-128暗号化

AES-128は、長い間PDF保護の業界標準でした。 財務ファイル、契約書、社内記録などのビジネス文書に堅牢なセキュリティを提供し、ブルートフォースによる解読が計算上不可能な128ビットのキーを使用します。

128ビット暗号化標準は、Adobe Acrobat 7以降のバージョンと互換性があり、強力なセキュリティを維持しながら、異なるPDFリーダー間で幅広い互換性を保証します。 ほとんどのエンタープライズ・アプリケーションにおいて、AES-128はセキュリティ強度と処理性能の優れたバランスを提供します。

AES-256暗号化

128ビットと256ビットのAES暗号化をサポートし、IronPDFは様々なセキュリティ要件に柔軟に対応します。 AES-256は256ビットのキーを採用しており、AES-128よりも保護が飛躍的に強化されています。政府機関では機密文書に使用されており、機密情報の取り扱いに関する要件を満たしています。

AES-256の主なトレードオフは、若干の処理オーバーヘッドの増加と互換性の考慮です。 しかし、HIPAAの対象となる医療記録、PCI-DSS準拠が必要な金融取引、分類要件がある政府文書など、機密性の高いデータを扱うアプリケーションの場合、追加のセキュリティマージンは、パフォーマンスへの影響を最小限に抑えるだけの価値があります。

ユーザー vs オーナー パスワード

ユーザーパスワード(またはオープンパスワード)は、PDF文書を開いて表示するために必要であり、オーナーパスワード(またはパーミッションパスワード)は、ユーザーが文書に対して実行できるアクションを制御します。 このデュアルパスワードシステムは、さまざまなドキュメントワークフローに対して柔軟なセキュリティコントロールを提供します。

user password は、ドキュメントへのアクセスを阻む主な障壁となっています。 設定されると、PDFを開こうとする人は、このパスワードを提供しなければなりません。 これは、文書の内容を閲覧できる権限を持つ読者と共有するパスワードです。 これは、"read access "資格とお考えください。

owner password は、まったく異なる目的で使用されます。 オーナーパスワードは、他のすべてのセキュリティ設定を有効または無効にするために使用されるものです。 このパスワードは、ドキュメントのセキュリティ設定を変更したり、権限を変更したり、保護を完全に削除したりできる人を制御します。 ユーザーがユーザーパスワードを使ってドキュメントを開くことができても、所有者のパスワードがなければ、セキュリティ設定を変更したり、権限制限を上書きしたりすることはできません。

この分離により、高度なアクセス制御シナリオが可能になります。 たとえば、契約書をユーザーパスワード付きで配布し、すべての関係者が読めるようにしますが、(所有者パスワードを持つ)文書作成者のみがセキュリティ設定を変更したり、異なる制限付きのバージョンを作成したりできます。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-user-owner-passwords--1.csusing IronPdf;

var pdf = PdfDocument.FromFile("input.pdf");

// User password required to open/view the PDF

pdf.SecuritySettings.UserPassword = "view-access-2024";

// Owner password required to modify security settings

pdf.SecuritySettings.OwnerPassword = "admin-master-key";

// Disable printing for users without owner password

pdf.SecuritySettings.AllowUserPrinting = IronPdf.Security.PdfPrintSecurity.NoPrint;

// Disable copy/paste of content

pdf.SecuritySettings.AllowUserCopyPasteContent = false;

pdf.SaveAs("output-secured.pdf");Imports IronPdf

Dim pdf = PdfDocument.FromFile("input.pdf")

' User password required to open/view the PDF

pdf.SecuritySettings.UserPassword = "view-access-2024"

' Owner password required to modify security settings

pdf.SecuritySettings.OwnerPassword = "admin-master-key"

' Disable printing for users without owner password

pdf.SecuritySettings.AllowUserPrinting = IronPdf.Security.PdfPrintSecurity.NoPrint

' Disable copy/paste of content

pdf.SecuritySettings.AllowUserCopyPasteContent = False

pdf.SaveAs("output-secured.pdf")許可制限フレームワーク

PDFのセキュリティには、パスワード保護だけでなく、一度開いた文書でユーザーができることを厳密に定義する包括的な権限システムも含まれます。 許可フラグにより、印刷、コンテンツのコピー、編集、注釈、フォームへのデータ入力が許可されるかどうかが決まります。

パーミッションフレームワークは、ユーザーパスワードとは独立して動作します。 ユーザーパスワードを設定し、そのユーザーが実行できる操作を指定することができます。 また、ユーザーパスワードなしでドキュメントを開いたままにして、特定の操作を制限することもできます。

パーミッション・コントロールには以下が含まれます:

- 印刷制限: ユーザーがまったく印刷できないかどうか、印刷できる場合はどの程度の品質で印刷できるかを制御する。

- コンテンツ抽出: ドキュメントからテキストや画像をコピーしないようにする。

- 文書修正:実際の文書内容の編集を制限する。

- 注釈とコメント:ユーザーが注釈やコメントを追加できるかどうかを制御する。

- フォームフィールドの操作: ユーザーがフォームフィールドに入力できるかどうかを判断する。

- ドキュメントアセンブリ: 挿入、削除、回転などのページ操作を制御する。

このようなきめ細かなコントロールにより、特定のユースケースに合わせてドキュメントのセキュリティを調整し、ユーザーが必要なアクセス権(それ以上でもそれ以下でもない)を確保することができます。

パスワード保護の基礎

IronPDFを使用してC#アプリケーションにパスワード保護を実装するのは簡単ですが、ニュアンスを理解することで、正しく効果的にセキュリティを適用することができます。

IronPDFのインストール

PDFセキュリティ機能を実装する前に、.NETプロジェクトにIronPDFをインストールする必要があります。 このライブラリは、.NET Framework、.NET Core、および.NET 5+をサポートしており、事実上すべての最新 for .NETアプリケーションと互換性があります。

IronPDFはNuGetパッケージマネージャーコンソールからインストールできます:

Install-Package IronPDFまたは.NET CLIを使用して:

dotnet パッケージ IronPDF を追加インストール後、コードに必要な using ステートメントを追加してください:

using IronPdf;

using IronPdf.Security;using IronPdf;

using IronPdf.Security;Imports IronPdf

Imports IronPdf.Securityユーザー パスワードの設定 (開くために必要)

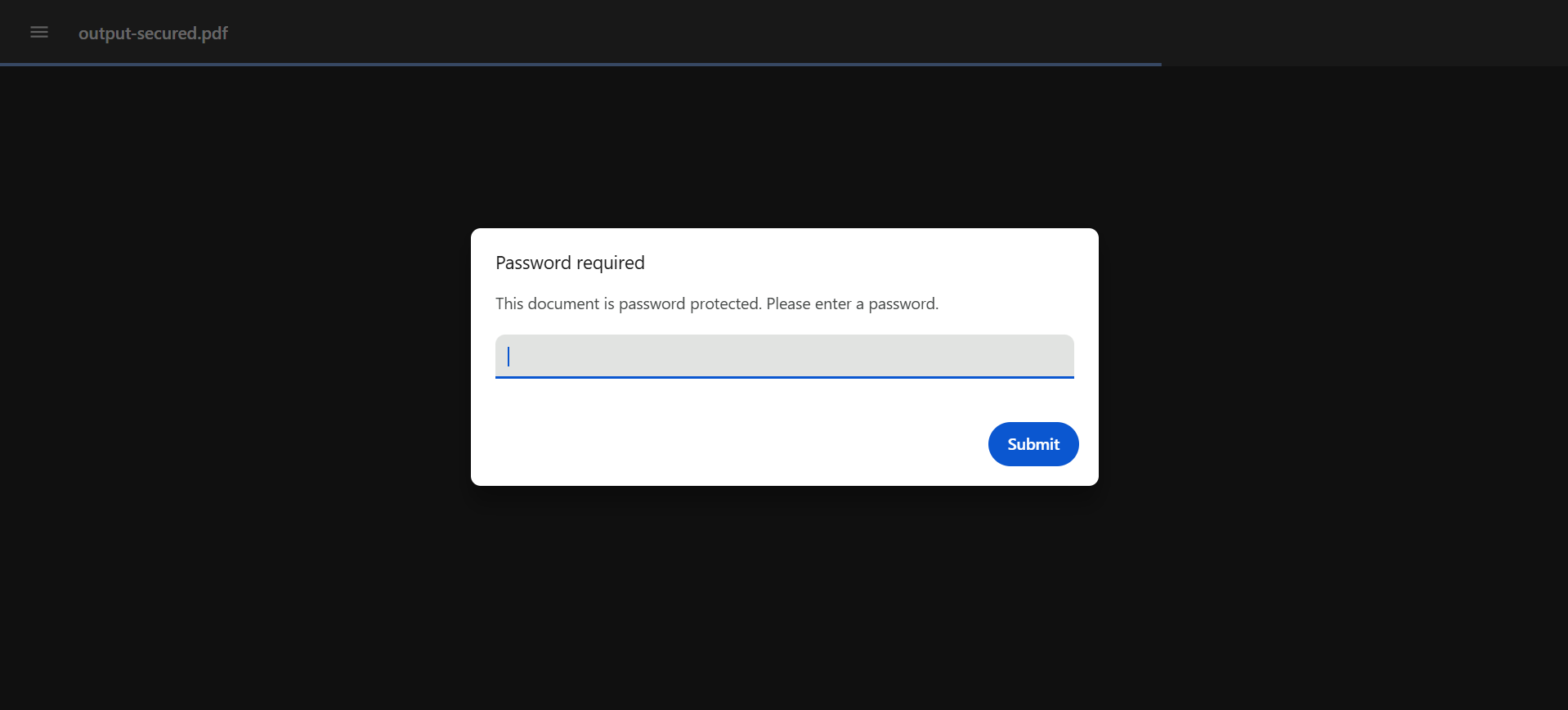

UserPassword プロパティを設定することで、ファイルを開く際にパスワードを要求するようにできます。これは、パスワードを知っているユーザーのみがドキュメントの内容を閲覧できるようにするという、PDF セキュリティの最も基本的なレベルです。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-set-user-password--2.csusing IronPdf;

var pdf = PdfDocument.FromFile("input.pdf");

// Set user password - anyone opening this PDF must provide this password

pdf.SecuritySettings.UserPassword = "Secure#Password2024!";

pdf.SaveAs("output-protected.pdf");Imports IronPdf

Dim pdf = PdfDocument.FromFile("input.pdf")

' Set user password - anyone opening this PDF must provide this password

pdf.SecuritySettings.UserPassword = "Secure#Password2024!"

pdf.SaveAs("output-protected.pdf")ユーザーパスワードが設定されている場合、IronPDFは文書の内容を保護するために128ビットの暗号化をサポートします。 PDFリーダーは、誰でもファイルを開こうとすると、このパスワードの入力を求めます。正しいパスワードがなければ、文書は暗号化されたまま読めません。

ユーザーパスワードのベストプラクティス:。

- 大文字、小文字、数字、特殊文字を組み合わせた強力なパスワードを使用してください。

- 一般的な単語や推測しやすいパターンは避けてください。

- 最大限のセキュリティのために、パスワード生成ユーティリティの使用を検討してください。

- 確立されたパスワード管理システムを使用してパスワードを安全に保存する

- 本番環境のソースコードや設定ファイルにパスワードを埋め込んではいけません。

サンプル出力(パスワードで保護されたPDFを開く)

オーナーパスワードの設定 (編集に必要)

オーナーパスワードにより、文書をより高いレベルで管理できます。 OwnerPassword は、AllowUserPrinting、および AllowUserEdits が制限されるようにするには、OwnerPassword を空でない文字列値に設定する必要があります。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-set-owner-password--3.csusing IronPdf;

using IronPdf.Security;

var pdf = PdfDocument.FromFile("sample-pdf.pdf");

// Owner password enables restrictions without requiring password to open

pdf.SecuritySettings.OwnerPassword = "admin-control-2024";

// Prevent printing without owner password

pdf.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.NoPrint;

// Disable copy/paste functionality

pdf.SecuritySettings.AllowUserCopyPasteContent = false;

// Prevent any editing without owner password

pdf.SecuritySettings.AllowUserEdits = PdfEditSecurity.NoEdit;

pdf.SaveAs("output-owner-protected.pdf");Imports IronPdf

Imports IronPdf.Security

Dim pdf = PdfDocument.FromFile("sample-pdf.pdf")

' Owner password enables restrictions without requiring password to open

pdf.SecuritySettings.OwnerPassword = "admin-control-2024"

' Prevent printing without owner password

pdf.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.NoPrint

' Disable copy/paste functionality

pdf.SecuritySettings.AllowUserCopyPasteContent = False

' Prevent any editing without owner password

pdf.SecuritySettings.AllowUserEdits = PdfEditSecurity.NoEdit

pdf.SaveAs("output-owner-protected.pdf")サンプル出力

上記のスニペットは、誰でも開くことができるドキュメントを作成します(ユーザーパスワードなし)。 セキュリティ設定を変更したり、制限を解除するには、所有者のパスワードを知っている必要があります。 このアプローチは、使用方法を管理したいが、必ずしも閲覧を制限する必要がない公開文書によく見られます。

暗号化強度オプション

IronPDFは安全なドキュメント保護のために128ビットの暗号化をサポートしており、PDFドキュメントにパスワードやアクセス許可を設定すると自動的に適用されます。 暗号化は透過的です。セキュリティ設定を適用する際にIronPDFが自動的に処理しますので、暗号化アルゴリズムやモードを明示的に設定する必要はありません。

IronPDFが使用する128ビットの暗号化は、ビジネス、法律、ほとんどの政府機関のアプリケーションに適した強力な保護を提供します。 暗号化はコンテンツレベルで適用されるため、アクセス制御だけでなく、実際のテキスト、画像、文書構造も暗号化されます。

粒状パーミッション制御

PDFセキュリティの最も強力な側面の1つは、ユーザーが文書でできることを厳密に制御するきめ細かなアクセス許可を設定できることです。 IronPDFは単純な読み取り/書き込みアクセスをはるかに超える広範な権限制御を提供します。

印刷許可を管理する

IronPDFは印刷許可をコントロールすることができ、PDFドキュメントを印刷できる人を管理するのに役立ちます。 機密情報、著作権で保護された資料、規制の対象となるデータを含む文書では、印刷制限が特に重要です。

PRINT権限が制限されている場合は、セキュリティ対策が有効になるよう、OwnerPasswordを設定する必要があります。 これにより、適切な権限なしに許可制限を簡単に削除できないようにします。 次のセクションでは、利用可能なすべての印刷許可レベルを示します。

高品質印刷設定と低品質印刷設定

IronPDFは単純な許可/拒否を超えた高度な印刷許可コントロールを提供します。 PdfPrintSecurity 列挙型は、3 段階の PRINT 制御を提供します:

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-print-quality--4.csusing IronPdf;

using IronPdf.Security;

// Allow low-resolution printing only (150 DPI)

var pdf1 = PdfDocument.FromFile("input.pdf");

pdf1.SecuritySettings.OwnerPassword = "admin-key-2024";

pdf1.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.PrintLowQuality;

pdf1.SaveAs("output-low-res-print.pdf");

// Disable printing completely

var pdf2 = PdfDocument.FromFile("input.pdf");

pdf2.SecuritySettings.OwnerPassword = "secret-admin-key";

pdf2.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.NoPrint;

pdf2.SaveAs("output-no-print.pdf");

// Allow full high-quality printing

var pdf3 = PdfDocument.FromFile("input.pdf");

pdf3.SecuritySettings.OwnerPassword = "owner-key";

pdf3.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.FullPrintRights;

pdf3.SaveAs("output-full-print.pdf");Imports IronPdf

Imports IronPdf.Security

' Allow low-resolution printing only (150 DPI)

Dim pdf1 = PdfDocument.FromFile("input.pdf")

pdf1.SecuritySettings.OwnerPassword = "admin-key-2024"

pdf1.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.PrintLowQuality

pdf1.SaveAs("output-low-res-print.pdf")

' Disable printing completely

Dim pdf2 = PdfDocument.FromFile("input.pdf")

pdf2.SecuritySettings.OwnerPassword = "secret-admin-key"

pdf2.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.NoPrint

pdf2.SaveAs("output-no-print.pdf")

' Allow full high-quality printing

Dim pdf3 = PdfDocument.FromFile("input.pdf")

pdf3.SecuritySettings.OwnerPassword = "owner-key"

pdf3.SecuritySettings.AllowUserPrinting = PdfPrintSecurity.FullPrintRights

pdf3.SaveAs("output-full-print.pdf")NoPrinting: PDFリーダーの印刷機能を完全に無効にします。 これは最も制限の多いオプションで、デジタル専用ライセンスや、電子形式のみに残すべき高度な機密情報など、決して印刷してはならない文書に有効です。

LowResolutionPrinting: 印刷は可能ですが、出力品質は低解像度(通常150 DPI)に制限されます。 このオプションは、参照用コピーの印刷を許可したいが、高品質の複製を防止したい文書に適しています。 一般的な使用例としては、著作権で保護された資料、プレビューコピー、ドラフト文書などがあります。

FullPrintRights: 制限のない高解像度PRINTを可能にします。 これにより、ユーザーは、文書が保護されていない場合と同じ印刷品質を得ることができます。

コピー/貼り付け操作を制御する

コンテンツのコピーを防ぐ(テキストや画像の選択を無効にする)ことは、知的財産、機密データ、著作物を保護するための重要なセキュリティ機能です。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-copy-paste--5.csusing IronPdf;

var pdf = PdfDocument.FromFile("input.pdf");

// Owner password required for copy/paste restrictions

pdf.SecuritySettings.OwnerPassword = "content-protection-key";

// Prevent users from selecting and copying text or images

pdf.SecuritySettings.AllowUserCopyPasteContent = false;

pdf.SaveAs("output-no-copy.pdf");Imports IronPdf

Dim pdf = PdfDocument.FromFile("input.pdf")

' Owner password required for copy/paste restrictions

pdf.SecuritySettings.OwnerPassword = "content-protection-key"

' Prevent users from selecting and copying text or images

pdf.SecuritySettings.AllowUserCopyPasteContent = False

pdf.SaveAs("output-no-copy.pdf")コピー/貼り付けが無効になっている場合、ユーザーはPDFからテキストや画像を選択してコピーすることはできません。 これにより、不正使用、盗用、データ盗難のためのコンテンツの容易な抽出を防ぐことができます。 しかし、これはPDFリーダーであることを理解することが重要です。特殊なツールを持つ攻撃者は、コンテンツを抽出することができる可能性があります。

AllowUserCopyPasteContent が false に設定されている場合、セキュリティ対策が有効になるためには OwnerPassword も設定する必要があります。これにより、これらの制限が容易に回避されることを防ぎます。

ドキュメント編集の制限

文書編集の制限により、ユーザーはPDFの実際のコンテンツを変更できません。 編集機能を無効にすることで、文書の完全性が維持され、不正な変更が加えられないようにします。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-editing-restrictions--6.csusing IronPdf;

using IronPdf.Security;

// Prevent any content modifications

var pdf1 = PdfDocument.FromFile("input.pdf");

pdf1.SecuritySettings.OwnerPassword = "contract-admin-2024";

pdf1.SecuritySettings.AllowUserEdits = PdfEditSecurity.NoEdit;

pdf1.SaveAs("output-locked.pdf");

// Allow page organization only (rotate, reorder, delete pages)

var pdf2 = PdfDocument.FromFile("input.pdf");

pdf2.SecuritySettings.OwnerPassword = "form-admin-key";

pdf2.SecuritySettings.AllowUserEdits = PdfEditSecurity.EditPages;

pdf2.SaveAs("output-edit-pages.pdf");

// Allow all editing operations

var pdf3 = PdfDocument.FromFile("input.pdf");

pdf3.SecuritySettings.OwnerPassword = "draft-admin";

pdf3.SecuritySettings.AllowUserEdits = PdfEditSecurity.EditAll;

pdf3.SaveAs("output-editable.pdf");Imports IronPdf

Imports IronPdf.Security

' Prevent any content modifications

Dim pdf1 = PdfDocument.FromFile("input.pdf")

pdf1.SecuritySettings.OwnerPassword = "contract-admin-2024"

pdf1.SecuritySettings.AllowUserEdits = PdfEditSecurity.NoEdit

pdf1.SaveAs("output-locked.pdf")

' Allow page organization only (rotate, reorder, delete pages)

Dim pdf2 = PdfDocument.FromFile("input.pdf")

pdf2.SecuritySettings.OwnerPassword = "form-admin-key"

pdf2.SecuritySettings.AllowUserEdits = PdfEditSecurity.EditPages

pdf2.SaveAs("output-edit-pages.pdf")

' Allow all editing operations

Dim pdf3 = PdfDocument.FromFile("input.pdf")

pdf3.SecuritySettings.OwnerPassword = "draft-admin"

pdf3.SecuritySettings.AllowUserEdits = PdfEditSecurity.EditAll

pdf3.SaveAs("output-editable.pdf")PdfEditSecurity 列挙型を使用することで、許可される編集の種類を細かく制御できます:

NoEdit: ドキュメントの内容に対するいかなる変更も完全に防止します。 これは最も制限の多い設定で、文書が一切変更されないことを保証します。

AddOrModifyTextAnnotations: ユーザーがテキストによる注釈やコメントを追加できるようにしますが、ドキュメントの内容を直接編集することはできません。 これは、フィードバックが欲しいが、元のドキュメントを保持したいレビューワークフローに便利です。

FillInFormsAndSignatures: フォームフィールドへの入力や署名の追加を許可しつつ、その他の編集を防止します。 これは、記入は必要だが、それ以外の変更は必要ないPDFフォームの標準的な設定です。

DocumentAssemblyAndTextAnnotations: ドキュメントの組み立て操作(ページの挿入や削除など)や、テキストへの注釈付けが可能です。

AllEditRights: すべての編集操作を制限なく許可します。

注釈とコメントを管理する

AllowUserAnnotations は、ユーザーが PDF に注釈を付けられるかどうかを制御します。 注釈管理は、法律、コンプライアンス、共同文書のワークフローにおいて特に重要です。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-annotations--7.csusing IronPdf;

var pdf = PdfDocument.FromFile("input.pdf");

// Owner password required for annotation restrictions

pdf.SecuritySettings.OwnerPassword = "legal-admin-2024";

// Prevent adding comments, highlights, or other markup

pdf.SecuritySettings.AllowUserAnnotations = false;

pdf.SaveAs("output-no-annotations.pdf");Imports IronPdf

Dim pdf = PdfDocument.FromFile("input.pdf")

' Owner password required for annotation restrictions

pdf.SecuritySettings.OwnerPassword = "legal-admin-2024"

' Prevent adding comments, highlights, or other markup

pdf.SecuritySettings.AllowUserAnnotations = False

pdf.SaveAs("output-no-annotations.pdf")注釈を無効にすると、ユーザーがコメント、ハイライト、マークアップ、その他の注釈をドキュメントに追加できなくなります。 これにより、文書が原文のまま保たれ、不正な注釈やコメントによる混乱を防ぐことができます。

無効なアノテーションの一般的な使用例には、次のようなものがあります:

- 法的契約書の最終版

- 会社の公式文書

- 規制当局への提出

- マークアップすべきでない公開レポート

- 認証済みまたは公証済み文書

逆に、編集を制限しながら注釈を有効にすることは、フィードバックは欲しいが、基本的なドキュメントの完全性を維持したいレビュープロセスにとって価値があります。

上記のコード・スニペットのより詳細な説明と追加のセキュリティ機能については、包括的なハウツー・ガイドを参照してください。

保護された PDF を開く、暗号化解除する

プログラムで保護されたPDFを扱うには、クレデンシャルを適切に供給し、暗号化されたドキュメントをコードで扱う方法を理解する必要があります。

プログラムによるパスワードの供給

PdfDocument.FromFile を使用して PDF ファイルを読み込む際、暗号化された PDF を開くためのパスワードを 2 番目のパラメータとして渡すことができます。 これにより、ユーザーの介入なしに、アプリケーションで保護されたドキュメントを扱うことができます。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-open-encrypted--8.csusing IronPdf;

// Open password-protected PDF

var password = "user-access-2024";

var pdf = PdfDocument.FromFile("protected.pdf", password);

// Work with the decrypted document

var text = pdf.ExtractAllText();

// Modify and save

pdf.SaveAs("output-processed.pdf");

// Note: For production, use secure password storage (environment variables, key vaults)Imports IronPdf

' Open password-protected PDF

Dim password As String = "user-access-2024"

Dim pdf As PdfDocument = PdfDocument.FromFile("protected.pdf", password)

' Work with the decrypted document

Dim text As String = pdf.ExtractAllText()

' Modify and save

pdf.SaveAs("output-processed.pdf")

' Note: For production, use secure password storage (environment variables, key vaults)このアプローチは、保護されたPDFをプログラムで処理する必要がある自動化ワークフローに不可欠です。 よくあるシナリオは以下のとおりです:

- 自動文書処理パイプライン

- スケジュールされたレポート作成

- バッチ変換操作

- 文書管理システムとの統合

- 自動アーカイブプロセス

重要なセキュリティの考慮事項:。

- ソースコードにパスワードをハードコードしない

- 安全な構成管理(Azure Key Vault、AWS Secrets Managerなど)を使用する。

- パスワード保管のための適切なアクセス制御の実装

- 環境変数または安全な設定ファイルを使用する

- 機密性の高いアプリケーションには、証明書ベースのセキュリティの使用を検討してください

セキュリティ制限の解除

パスワードや暗号化を削除するには、RemovePasswordsAndEncryption メソッドを使用してください。 この機能は、文書からセキュリティを取り除く必要がある場合に非常に重要ですが、不正アクセスを防止するために適切な認証が必要です。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-remove-restrictions--9.csusing IronPdf;

var pdf = PdfDocument.FromFile("protected.pdf", "owner-password-2024");

pdf.SecuritySettings.RemovePasswordsAndEncryption();

pdf.SaveAs("output-unprotected.pdf");Imports IronPdf

Dim pdf = PdfDocument.FromFile("protected.pdf", "owner-password-2024")

pdf.SecuritySettings.RemovePasswordsAndEncryption()

pdf.SaveAs("output-unprotected.pdf")PDF 文書のすべてのユーザーと所有者のパスワードのセキュリティを削除すると、コンテンツの暗号化も無効になります。 出来上がったドキュメントは完全に保護されておらず、制限なく開いたり、見たり、編集したり、印刷したりすることができます。

いつセキュリティを削除するか:。

- 暗号化されたPDFを扱えないアーカイブシステム用の文書の準備

- 異なるセキュリティメカニズムへの移行

- 保護されていた文書の一般配布可能バージョンの作成

- 古いPDFリーダーとの互換性問題の解決

- 暗号化されていない入力を必要とするシステムと統合するための文書の準備

暗号化されたファイルをバッチ処理する

複数の保護されたPDFを扱う場合、バッチ処理を実装することで、暗号化された文書のディレクトリ全体を効率的に扱うことができます。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-batch-processing--10.csusing IronPdf;

using System;

using System.IO;

string inputDir = "./input";

string outputDir = "./output";

Directory.CreateDirectory(outputDir);

var pdfFiles = Directory.GetFiles(inputDir, "*.pdf");

string password = "batch-process-2024";

foreach (var pdfPath in pdfFiles)

{

try

{

PdfDocument pdf;

try

{

pdf = PdfDocument.FromFile(pdfPath, password);

}

catch

{

pdf = PdfDocument.FromFile(pdfPath);

}

var text = pdf.ExtractAllText();

pdf.SecuritySettings.RemovePasswordsAndEncryption();

string fileName = Path.GetFileName(pdfPath);

string outputPath = Path.Combine(outputDir, fileName);

pdf.SaveAs(outputPath);

}

catch (Exception ex)

{

// Handle errors as needed

}

}Imports IronPdf

Imports System

Imports System.IO

Dim inputDir As String = "./input"

Dim outputDir As String = "./output"

Directory.CreateDirectory(outputDir)

Dim pdfFiles = Directory.GetFiles(inputDir, "*.pdf")

Dim password As String = "batch-process-2024"

For Each pdfPath In pdfFiles

Try

Dim pdf As PdfDocument

Try

pdf = PdfDocument.FromFile(pdfPath, password)

Catch

pdf = PdfDocument.FromFile(pdfPath)

End Try

Dim text = pdf.ExtractAllText()

pdf.SecuritySettings.RemovePasswordsAndEncryption()

Dim fileName As String = Path.GetFileName(pdfPath)

Dim outputPath As String = Path.Combine(outputDir, fileName)

pdf.SaveAs(outputPath)

Catch ex As Exception

' Handle errors as needed

End Try

Nextこのパターンは、次のような企業シナリオに役立ちます:

- ドキュメントリポジトリ全体の処理

- ドキュメントセット全体に一貫したセキュリティポリシーを適用

- 暗号化文書を新しいセキュリティ標準に移行

- 保護されたドキュメントからの一括分析またはコンテンツ抽出の実行

- 自動コンプライアンスワークフローの実装

バッチ処理については、実装を検討してください:

- 無効なパスワードや破損したファイルに対する適切なエラー処理

- 監査証跡のためのセキュリティ操作のログ

- 長期にわたる業務の進捗報告

- 並列処理による大規模文書セットのパフォーマンス向上

- 暗号化解除された一時ファイルの安全なクリーンアップ

軍事および機密文書のセキュリティ

機密情報、政府文書、または軍用レベルのセキュリティを必要とするデータを扱う組織では、PDF保護は基本的なパスワード保護をはるかに超えて、本格的なセキュリティフレームワークに拡張されます。

パスワード保護を超えて

パスワード保護と暗号化はPDFセキュリティの基礎を形成していますが、真に安全な文書の取り扱いには、複数の攻撃ベクトルとコンプライアンス要件に対処するレイヤーアプローチが必要です。

多要素認証の統合:機密文書では、パスワード保護だけでは不十分です。 PDFへのアクセスには、パスワードと、スマートカード、ハードウェアセキュリティトークン、生体認証などの追加認証要素の両方が必要なシステムの導入を検討してください。

ハードウェアセキュリティモジュール(HSM):HSMベースのソリューションでは、秘密鍵をエクスポートすることはできません。 代わりに、USBキー上のファームウェアが署名を行います。 これにより、暗号鍵が安全なハードウェア環境から離れることがなく、機密文書のデジタル署名に最高レベルの鍵保護が提供されます。

保存時および転送時の暗号化:機密文書は、保存時だけでなく、転送時にも保護が必要です。 保護されたPDFのあらゆるネットワーク伝送にトランスポートレイヤーセキュリティ(TLS)を実装し、ストレージシステムがFIPS 140-2で検証された暗号化モジュールによるフルディスク暗号化を使用するようにすること。

機密解除のための文書サニタイゼーション

機密文書をサニタイズすることで、分類を高いレベルから低いレベルに引き下げるのに十分な情報が削除されます。 このプロセスは、最終的な一般公開が必要な機密資料を扱う政府機関や請負業者にとって非常に重要です。

重要:機密性の高いコンテンツは、視覚的に不明瞭にするのではなく、常に完全に削除してください。これが重要な理由については、セキュリティのアンチパターンのセクションの視覚的に不明瞭にするを参照してください。

適切なサニタイズには、すべてのメタデータフィールド、カスタムプロパティ、および隠しコンテンツをプログラムでクリアする必要があります。 PDF ドキュメントには、以前のバージョンやコメント、機密情報が含まれる可能性のある埋め込みデータが残っていることがよくあります。 実装の詳細と完全なサニタイズ・チェックリストについては、以下のメタデータ・リークセクションを参照してください。

機密解除のワークフローについては、複数段階のプロセスを実装します:

1.再編集が必要な機密コンテンツの特定 2.分類されたテキストと画像を削除する(不明瞭にしない)。 3.すべてのメタデータと隠しコンテンツを取り除く 4.埋め込みファイルとスクリプトの削除 5.自動および手動レビューによるサニタイズの検証 6.適切な格下げ分類マークを適用する 7.機密解除アクションの監査証跡の維持

監査証跡とアクセスログ

機密文書については、包括的な監査証跡は単なるベストプラクティスではなく、国家安全保障情報に対する大統領令 13526 のような規制により、しばしば義務付けられています。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-audit-logging--11.csusing IronPdf;

using System;

using System.IO;

using System.Text.Json;

var handler = new SecureDocumentHandler();

handler.OpenClassifiedDocument(

"classified.pdf",

"classified-password",

"john.doe@agency.gov",

"192.168.1.100"

);

handler.LogPrintOperation(

"classified.pdf",

"john.doe@agency.gov",

"192.168.1.100"

);

ic class PdfAuditLog

public DateTime Timestamp { get; set; }

public string Username { get; set; }

public string Operation { get; set; }

public string DocumentPath { get; set; }

public string IpAddress { get; set; }

public bool Success { get; set; }

public string Details { get; set; }

ic class SecureDocumentHandler

private readonly string auditLogPath = "./logs/audit.log";

public void OpenClassifiedDocument(string documentPath, string password, string username, string ipAddress)

{

var auditEntry = new PdfAuditLog

{

Timestamp = DateTime.UtcNow,

Username = username,

Operation = "OPEN",

DocumentPath = documentPath,

IpAddress = ipAddress,

Success = false,

Details = ""

};

try

{

var pdf = PdfDocument.FromFile(documentPath, password);

auditEntry.Success = true;

auditEntry.Details = "Document opened successfully";

LogAuditEntry(auditEntry);

}

catch (Exception ex)

{

auditEntry.Success = false;

auditEntry.Details = $"Failed: {ex.Message}";

LogAuditEntry(auditEntry);

throw;

}

}

public void LogPrintOperation(string documentPath, string username, string ipAddress)

{

var auditEntry = new PdfAuditLog

{

Timestamp = DateTime.UtcNow,

Username = username,

Operation = "PRINT",

DocumentPath = documentPath,

IpAddress = ipAddress,

Success = true,

Details = "Document printed"

};

LogAuditEntry(auditEntry);

}

private void LogAuditEntry(PdfAuditLog entry)

{

Directory.CreateDirectory(Path.GetDirectoryName(auditLogPath));

string jsonEntry = JsonSerializer.Serialize(entry);

File.AppendAllText(auditLogPath, jsonEntry + Environment.NewLine);

}Imports IronPdf

Imports System

Imports System.IO

Imports System.Text.Json

Module Program

Sub Main()

Dim handler As New SecureDocumentHandler()

handler.OpenClassifiedDocument(

"classified.pdf",

"classified-password",

"john.doe@agency.gov",

"192.168.1.100"

)

handler.LogPrintOperation(

"classified.pdf",

"john.doe@agency.gov",

"192.168.1.100"

)

End Sub

End Module

Public Class PdfAuditLog

Public Property Timestamp As DateTime

Public Property Username As String

Public Property Operation As String

Public Property DocumentPath As String

Public Property IpAddress As String

Public Property Success As Boolean

Public Property Details As String

End Class

Public Class SecureDocumentHandler

Private ReadOnly auditLogPath As String = "./logs/audit.log"

Public Sub OpenClassifiedDocument(documentPath As String, password As String, username As String, ipAddress As String)

Dim auditEntry As New PdfAuditLog With {

.Timestamp = DateTime.UtcNow,

.Username = username,

.Operation = "OPEN",

.DocumentPath = documentPath,

.IpAddress = ipAddress,

.Success = False,

.Details = ""

}

Try

Dim pdf = PdfDocument.FromFile(documentPath, password)

auditEntry.Success = True

auditEntry.Details = "Document opened successfully"

LogAuditEntry(auditEntry)

Catch ex As Exception

auditEntry.Success = False

auditEntry.Details = $"Failed: {ex.Message}"

LogAuditEntry(auditEntry)

Throw

End Try

End Sub

Public Sub LogPrintOperation(documentPath As String, username As String, ipAddress As String)

Dim auditEntry As New PdfAuditLog With {

.Timestamp = DateTime.UtcNow,

.Username = username,

.Operation = "PRINT",

.DocumentPath = documentPath,

.IpAddress = ipAddress,

.Success = True,

.Details = "Document printed"

}

LogAuditEntry(auditEntry)

End Sub

Private Sub LogAuditEntry(entry As PdfAuditLog)

Directory.CreateDirectory(Path.GetDirectoryName(auditLogPath))

Dim jsonEntry As String = JsonSerializer.Serialize(entry)

File.AppendAllText(auditLogPath, jsonEntry & Environment.NewLine)

End Sub

End Class必須監査要素:

- アクセスイベント: ドキュメントを開いたり、表示したり、印刷したり、閉じたりする操作をすべてログに記録します。

- ユーザー識別: ドキュメントにアクセスする全員の認証されたIDを記録する。

- タイムスタンプ: 同期されたクロックで正確な時刻記録を維持する。

- 操作タイプ: 表示、印刷、編集、およびその他の操作を区別する。

- 成果: 業務の成功または失敗を記録する。

- ソース情報: IPアドレス、マシン識別子、および利用可能な場合は位置データをキャプチャする。

監査ログの保護:監査ログ自体が機密となるため、保護する必要があります:

- ログを追跡する文書とは別に保存する

- 監査データに暗号化を適用する

- 改ざんを防ぐために、追記型ログストレージを実装する。

- 暗号署名を使用してログの完全性を保証する

- 安全なオフサイトへの定期的なバックアップ

- 規制要件に沿った保存期間の定義

暗号化とデジタル署名を組み合わせる

デジタル署名は、PDF文書の認証と完全性を提供します。 IronPDFを使用することで、文書が検証されたソースによって署名され、署名が適用されてから変更されていないことを保証することができます。

機密文書については、暗号化とデジタル署名を組み合わせることで、機密性と真正性の両方を実現します:

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-digital-signatures--12.csusing IronPdf;

using IronPdf.Signing;

using System.Security.Cryptography.X509Certificates;

var pdf = PdfDocument.FromFile("input.pdf");

// Apply encryption

pdf.SecuritySettings.UserPassword = "view-classified-2024";

pdf.SecuritySettings.OwnerPassword = "admin-classified-2024";

// Digital signature requires external certificate file (certificate.pfx)

// In production: use certificates from trusted Certificate Authorities and secure hardware (HSM)

var certificate = new X509Certificate2("certificate.pfx", "cert-password");

var signature = new PdfSignature(certificate)

{

SigningContact = "security@agency.gov",

SigningReason = "Document Certification",

SigningLocation = "Washington DC, USA"

};

pdf.Sign(signature);

pdf.SaveAs("output-signed-encrypted.pdf");Imports IronPdf

Imports IronPdf.Signing

Imports System.Security.Cryptography.X509Certificates

Dim pdf = PdfDocument.FromFile("input.pdf")

' Apply encryption

pdf.SecuritySettings.UserPassword = "view-classified-2024"

pdf.SecuritySettings.OwnerPassword = "admin-classified-2024"

' Digital signature requires external certificate file (certificate.pfx)

' In production: use certificates from trusted Certificate Authorities and secure hardware (HSM)

Dim certificate As New X509Certificate2("certificate.pfx", "cert-password")

Dim signature As New PdfSignature(certificate) With {

.SigningContact = "security@agency.gov",

.SigningReason = "Document Certification",

.SigningLocation = "Washington DC, USA"

}

pdf.Sign(signature)

pdf.SaveAs("output-signed-encrypted.pdf")機密文書用デジタル署名コンポーネント:

証明書チェーンの検証:証明書の許可された用途は、証明書のASN.1エンコードされた拡張属性に記載されています。 機密文書については、証明書が承認された認証局によって発行され、適切な拡張鍵使用属性が含まれていることを確認してください。

タイムスタンプの権威: どのようなタイムスタンプにも、タイムスタンプサービス機関(TSA)の証明書を含める必要があります。 これにより、法的要件やコンプライアンス要件に不可欠な、文書がいつ署名されたかを証明する暗号化が実現します。

長期的な検証(LTV):何年も先の検証を必要とする文書(機密資料で一般的)については、文書自体にすべての検証情報を含むLTV署名を実装し、認証局がアクセスできなくなった場合でも署名の検証を確実にします。

否認防止:デジタル署名は、署名者が文書に署名したことを否定できない否認防止機能を提供します。 これは、説明責任と帰属が最も重要な機密文書にとって極めて重要です。

IronPDFで電子署名を実装するための詳しいガイダンスについては、署名チュートリアルを参照してください。

避けるべきセキュリティのアンチパターン

PDFセキュリティで何が機能しないかを理解することは、何が機能するかを知ることと同じくらい重要です。 これらのアンチパターンは、文書に脆弱性を残したまま、誤った安心感を与えるよくある間違いを表しています。

簡単に迂回できる"セキュリティ"方法

セキュリティを提供しているように見える多くのアプローチは、基本的な知識や自由に利用できるツールがあれば、誰でも簡単に破ることができます。

JavaScriptベースの保護:ユーザーが閲覧アプリでJSを有効にしていることに依存しなければならないため、役に立ちません。ユーザーはブラウザで JS を変更したり、コードの実行をブロックしたり、停止したりできます。 JavaScriptは、ユーザーのコントロールの範囲内で動作するため、セキュリティの強化をJavaScriptに依存しないでください。

パスワードの不明瞭さ:弱いパスワードや予測可能なパターンを使ったり、強さよりも不明瞭さに頼ったりしても、本当の保護にはなりません。 よくある間違い

- 文書のタイトルや日付をパスワードとして使用する

- 連番や繰り返し文字

- "password "や "12345 "などのデフォルトパスワード

- 安全でない経路でのパスワード共有

- PDFのプロパティまたはメタデータにパスワードを格納する

視覚的隠蔽:機密テキストの上に画像レイヤーを追加して隠蔽しても、その下にあるテキストを削除しない限り、セキュリティは確保されません。 原文はPDF構造のままであり、基本的なPDFツールや簡単なコピーペースト操作で抽出することができます。

独自の"暗号化":独自の暗号化アルゴリズムを使用していると主張するシステムもあります。 これはKerckhoffsの原則に反する。セキュリティはアルゴリズムの秘密ではなく、鍵の秘密に依存すべきである。 AESのような、確立され、専門家のレビューを受けている暗号化標準を常に使用してください。

PDFにおけるJavaScriptの脆弱性

アドビは悪意のあるJavaScriptの影響を抑える努力をしていますが、悪意のあるJavaScriptは、高度な攻撃者がデータ、ユーザー、デバイスを危険にさらすために悪用できるベクトルであることに変わりはありません。

JavaScriptの脅威の状況:。

CVE-2024-4367 は、悪意のある PDF ファイルが開かれた場合に、攻撃者が任意の JavaScript コードを実行することを可能にします。 この脆弱性は、PDF.js(何百万ものウェブサイトやFirefoxで使用されている)に影響を与え、PDF for JavaScriptがリモートコード実行に悪用される可能性を示しています。

PDFにおける一般的なJavaScript攻撃ベクトル:。

コードの実行: コントロールが弱い悪意のあるマクロや埋め込みスクリプトによって、埋め込みコードがオープンな状態で実行され、マルウェアをインストールしたり、不正アクセスを許可したりします。 PDF 内の JavaScript は、ローカルファイルシステムにアクセスし、ネットワーク接続を行い、文脈によっては任意のコードを実行することができます。

データ流出:フォームデータ、ログイン認証情報、ローカルファイルなど、機密データが知らないうちにハッカーに流出する可能性があります。 JavaScriptは、フォームフィールドの読み取り、ドキュメントコンテンツへのアクセス、リモートサーバーへのデータ転送が可能です。

クロスサイトスクリプティング(XSS):適切なセキュリティ対策なしにPDF.jsが埋め込まれている環境では、この脆弱性によってクロスサイトスクリプティング(XSS)攻撃、データ侵害、不正な操作、あるいは完全なアカウント乗っ取りが可能になる可能性があります。

緩和策:。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-javascript-mitigation--13.csusing IronPdf;

using IronPdf.Rendering;

var pdf = PdfDocument.FromFile("input.pdf");

// Prevent JavaScript injection by disabling editing

pdf.SecuritySettings.OwnerPassword = "admin-secure-2024";

pdf.SecuritySettings.AllowUserEdits = IronPdf.Security.PdfEditSecurity.NoEdit;

pdf.SaveAs("output-hardened.pdf");Imports IronPdf

Imports IronPdf.Rendering

Dim pdf = PdfDocument.FromFile("input.pdf")

' Prevent JavaScript injection by disabling editing

pdf.SecuritySettings.OwnerPassword = "admin-secure-2024"

pdf.SecuritySettings.AllowUserEdits = IronPdf.Security.PdfEditSecurity.NoEdit

pdf.SaveAs("output-hardened.pdf")その他の保護措置:。

- WebアプリケーションでPDFを表示するときに、CSP(Content Security Policy)ヘッダを実装する。

- PDFでJavaScriptを無効にする。 多くのエクスプロイトがJavaScriptの脆弱性を利用している

- PDFの実行を分離するために、サンドボックス機能を持つPDFリーダーを使用する。

- 既知の脆弱性にパッチを当てるため、PDFソフトウェアを常に更新してください

- PDF JavaScript からの接続をブロックするネットワークレベルのフィルタリングの実装

- ネットワークベースの URL フィルタを実施および更新し、企業資産が悪意のある可能性のある Web サイトや承認されていない Web サイトに接続しないように制限する。

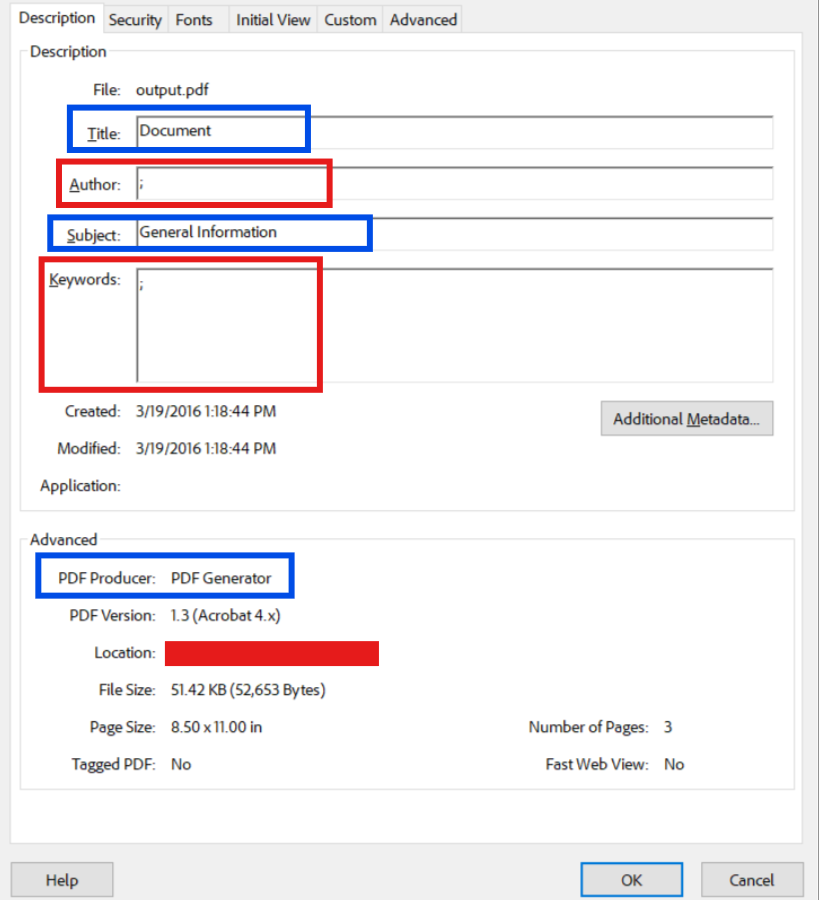

"保護された"ドキュメントにおけるメタデータの漏えい

PDFのメタデータはページに表示されませんが、それでも多くのことを明らかにすることができます。 作者名、ソフトウェアのバージョン、日付、社内の注記はすべて舞台裏にあり、数秒で引き出すことができます。

一般的なメタデータのセキュリティリスク:。

個人を特定できる情報(PII):外部の閲覧者は、著者名、内部プロジェクトコード、またはドキュメントの主題を引き出すことができ、チームがどのように働き、誰が関与しているかを知ることができます。 強力なパスワードで保護された文書であっても、適切にサニタイズされなければ、機密性の高いメタデータが漏れる可能性があります。

ソフトウェアバージョンの開示:メタデータには、ソフトウェアとバージョンの詳細が含まれることがよくあります。 攻撃者はこれを使ってあなたの環境を推測し、既知のエクスプロイトを探すことができます。 この情報は、攻撃者に標的型攻撃のロードマップを提供します。

編集履歴とバージョン情報:一部のワークフローでは、編集の詳細をメタデータまたは関連フィールドに追加します。 法律、人事、広報の文脈では、余分な履歴が予想外の質問を引き起こす可能性があります。 旧バージョン、コメント、変更追跡データにより、機密保持を意図した情報が明らかになる可能性があります。

規制遵守の問題:公開PDFが個人データ、古い草案ラベル、または内部コメントを公開する場合、GDPR、CCPA、またはその他のプライバシー規制に違反する可能性があります。

適切なメタデータのサニタイズ:。

:path=/static-assets/pdf/content-code-examples/tutorials/encrypt-pdf-csharp/encrypt-pdf-csharp-pdf-security-metadata-sanitization--14.csusing IronPdf;

using System;

using System.Linq;

var pdf = PdfDocument.FromFile("input.pdf");

// Remove all standard metadata

pdf.MetaData.Author = "";

pdf.MetaData.Title = "";

pdf.MetaData.Subject = "";

pdf.MetaData.Keywords = "";

pdf.MetaData.Creator = "";

pdf.MetaData.Producer = "";

// Apply neutral metadata

pdf.MetaData.Title = "Document";

pdf.MetaData.Subject = "General Information";

pdf.MetaData.Producer = "PDF Generator";

pdf.SaveAs("output-sanitized.pdf");Imports IronPdf

Imports System

Imports System.Linq

Dim pdf = PdfDocument.FromFile("input.pdf")

' Remove all standard metadata

pdf.MetaData.Author = ""

pdf.MetaData.Title = ""

pdf.MetaData.Subject = ""

pdf.MetaData.Keywords = ""

pdf.MetaData.Creator = ""

pdf.MetaData.Producer = ""

' Apply neutral metadata

pdf.MetaData.Title = "Document"

pdf.MetaData.Subject = "General Information"

pdf.MetaData.Producer = "PDF Generator"

pdf.SaveAs("output-sanitized.pdf")サンプル出力(標準的なメタデータを削除し、中立的なメタデータを追加)

完全なPDFサニタイズのチェックリスト:。

- ✅ 著者と作成者の情報を削除する。

- ✅ 明確なタイトル、件名、キーワードフィールド。

- ✅ 作成日と変更日を明記すること。

- ✅ アプリケーションとPDFプロデューサの情報を削除する。

- ✅ カスタムメタデータプロパティをクリアする。

- ✅ 埋め込まれているサムネイルを削除する。

- ✅ 文書のアウトラインとブックマークを取り除き、構造を明らかにする。

- ✅ 添付ファイルを削除する。

- ✅ 明確なフォームフィールドデータと計算。

- ✅ JavaScriptコードを削除する。

- ✅ 置き換える場合は、デジタル署名情報を取り除きます。

- ✅ セキュリティを解除する場合は、暗号化辞書をクリアしてください。

包括的なメタデータの取り扱いについては、以下のプラクティスを考慮してください:

- 外部ドキュメントの標準化されたメタデータポリシーの確立

- ドキュメントワークフローにおける自動メタデータサニタイズの実装

- パブリッシングとリーガルレビューのワークフローにメタデータチェックを追加する

- メタデータのリスクと適切な取り扱いに関するスタッフのトレーニング

- 公共文書に一貫性のある中立的なメタデータを使用する。

- 公開文書の定期的な監査

メタデータとセキュリティ設定の詳細については、セキュリティとメタデータガイドを参照してください。

次のステップ

基本的なパスワード保護からミリタリーグレードの機密文書処理まで、IronPDFは、要件に適した堅牢なセキュリティを実装するために必要なツールを提供します。 permissions and passwords guide は、アクセス制御のためのより深い API カバレッジを提供し、digital signatures tutorial は、否認防止を目的とした暗号化と暗号署名を組み合わせる方法を示しています。 配布前に機密データを削除する必要があるワークフローのために、PDF再編集チュートリアルは、永久的なコンテンツの削除、メタデータのストリッピング、ドキュメントのサニタイズについて説明します。

IronPDFでPDFセキュリティを実装するためのキーポイント:

- 機密文書には、複雑なパスワードによる強力な暗号化を使用してください。

- きめ細かな権限制御による最小特権の原則の実装

- 複数のセキュリティレイヤー(暗号化、パスワード、パーミッション、署名)の組み合わせ

- 外部配布前にドキュメントを適切にサニタイズ

- 誤った安全性を提供する一般的なアンチパターンを避ける。

- 機密文書やコンプライアンス上重要な文書の監査証跡の管理

- 脅威の進化に伴うセキュリティ対策の定期的な見直しと更新

セキュリティは、より広範なドキュメントワークフローの一部として最適です。 PDF/A アーカイビングと暗号化を組み合わせて長期的なコンプライアンスを確保し、セキュリティおよびメタデータ ガイドを使用して外部配布前にドキュメントをサニタイズし、バッチ処理技術を使用して大規模なドキュメント セット全体に暗号化パターンを適用します。 セキュリティは一度だけの実装ではなく、評価、改善、警戒の継続的なプロセスであることを忘れないでください。

IronPDFのセキュリティ機能についてご質問がある場合、または機能追加をご希望の場合は、弊社のエンジニアリングサポートチームまでご連絡ください。

ソースコード内で using IronPdf を使用すると、コアネームスペースがインポートされます。

よくある質問

C#でPDF暗号化のためにIronPDFを使用する利点は何ですか?

IronPDFは堅牢なPDF暗号化機能を提供し、開発者はAES-128暗号化でドキュメントを保護し、ユーザーと所有者のパスワードを設定し、機密情報を効果的に保護するためにきめ細かなアクセス許可を制御することができます。

C#を使ってIronPDFでPDFを暗号化するには?

IronPDFでC#を使用してPDFを暗号化するには、ライブラリを使用してAES-128のような暗号化設定を指定し、ユーザーと所有者のパスワードを設定し、アクセスやアクションを制限するためにドキュメントのアクセス許可を定義することができます。

IronPDFを使ってPDFのどのようなパーミッションをコントロールできますか?

IronPDFを使用すると、印刷、コピー、編集、注釈のような様々な権限を制御することができ、特定のセキュリティ要件を満たすためにきめ細かいセキュリティ制御を提供します。

IronPDFはPDFセキュリティのバッチ処理を行うことができますか?

IronPDFはバッチ処理が可能で、.NETアプリケーション内で複数のPDFドキュメントに効率的にセキュリティ設定を適用することができます。

IronPDFを使ってPDFの暗号化を解除することはできますか?

IronPDFは、必要な権限やパスワードがあればPDFの暗号化を変更したり削除したりすることができ、文書のセキュリティを柔軟に管理することができます。

IronPDFはどのような暗号化規格に対応していますか?

IronPDFはAES-128暗号化標準をサポートしています。これは不正アクセスからPDFドキュメントを保護するための堅牢で広く使われている方法です。

IronPDFは.NETアプリケーションの機密文書の保護をどのように保証しますか?

IronPDFは包括的な暗号化オプション、パスワード保護、詳細な権限設定を提供することで機密文書の保護を保証し、開発者が.NETアプリケーション内で安全な文書処理を実装することを可能にします。